“Consciente de esta realidad, desde Red Hat impulsamos la transformación digital abierta, lo que incluye la adopción de protocolos de seguridad, y cada vez más herramientas de automatizaciónque les permitan a las organizaciones seguir escalando sus desarrollos de soluciones y servicios de cara a sus clientes, implementando metodologías como DevOps sin sacrificar el cumplimiento de regulaciones o compromisos de privacidad, y sin costos onerosos en su camino”, afirma Martha Ardila, Directora Regional de Ventas en Centroamérica y El Caribe para Red Hat.

Ataques costosos más allá del dinero

El ransomwarees una forma particularmente nefasta de malware que cifra los datos de sus empresas víctimas con la promesa de descifrarlos, liberarlos, una vez que se paga un rescate. Los ataques van en aumento en el mundo y pueden tener efectos devastadores para los negocios.

Si bien puede parecer sorpresivo, muchas organizaciones pagan el rescate y, de hecho, grandes sumas pues no pueden recuperarlos autónomamente.

En el informe TheState of Ransomware 2020publicado por Sophos, el 94% de las organizaciones encuestadas que se vieron afectadas por el cifrado de ransomware dicen que pudieron recuperar sus datos. El 26% de estas organizaciones informaron haber pagado el rescate, mientras que el 54% pudo restaurar desde la copia de seguridad. El 12% restante dice que restauró sus datos por otros medios. Independientemente del método, esto puede tener un gran costo financiero.

El informe también indicó que,para las grandes organizaciones, el costo promedio de reparación fue de casi US$1.000.000. ¡Un millón! Pero, el costo fue casi el doble para aquellos que pagaron el rescate que para aquellos que restauraron desde la copia de seguridad.

No solo hay un costo financiero, sino que también puede afectar la reputación de una empresa. Claro, la información y privacidad de sus socios de negocios, clientes y hasta entidades públicas quedó al descubierto y los ha hecho vulnerables a los ciberdelincuentes.

Colaboración para estar seguros

Un requisito primordial de la seguridad es mitigar los riesgos debido a vulnerabilidades que pueden ser explotadas por amenazas a la privacidad o la continuidad del negocio, como un atacante directo o un programa dañino que sea capaz de cruzar los límites de privilegios dentro de un sistema.

Miles de investigadores, grupos e individuos alrededor del mundo vienen invirtiendo su tiempo en entender y anticipar amenazas y atacantes, y descubren muchas vulnerabilidades conocidas y las informan.

Por ejemplo, para agilizar los esfuerzos de las empresas en este trabajo de protección y prevención, MITRE Corporation mantiene las vulnerabilidades divulgadas públicamente en un sistema llamado CommonVulnerabilities and Exposures (CVE) y definiciones de Open Vulnerabilitiesand AssessmentLanguage (OVAL) para describir la configuración deseada de los sistemas en un formato comprensible para la máquina.

Así mismo, el Programa de Automatización de Contenido de Seguridad (SCAP) utiliza OVAL para automatizar la evaluación de sistemas y descubrir discrepancias en el estado deseado.

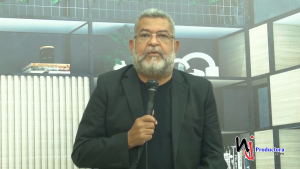

“Una de las ventajas de encarar la transformación digital en el negocio y sus operaciones con desarrollos de código abierto, está en las comunidades globales de colaboración, que multiplican la capacidad de hacer frente a amenazas y atacantes que en la mayoría de los casos son muy rápidos y ágiles para operar, encontrando vulnerabilidades que las compañías y empresas no sabían que tenían. Red Hat apoya y trabaja con estas comunidades para fortalecer sus soluciones y mejorar la seguridad de sus usuarios. Es por esto que las grandes corporaciones a nivel global confían en Red Hat para adoptar la innovación del open source, no solo con soporte empresarial, sino con la comunicación proactiva de las amenazas/CVEs (antes del ataque del día cero) a sus suscriptores, junto con las remediaciones para hasta 10 años de versiones anteriores de las plataformas”, explica Pedro Solorzano Gerente Comercial para el Sector Financiero en Red Hat Centro América y el Caribe (CEACA)

De hecho, OVAL es un estándar comunitario internacional de seguridad de la información para promover contenido de seguridad abierto y disponible públicamente, y para ser compartido en todo el espectro de herramientas y servicios de seguridad. Incluye un lenguaje utilizado para codificar los detalles del sistema y una variedad de repositorios de contenido que se encuentran en toda la comunidad y que pueden ser implementados sin expertos.

La seguridad siempre ha tenido la máxima importancia en cualquier organización. En esta era de transformación digital, las organizaciones deben repensar aún más cómo incorporan la gestión y la responsabilidad en la seguridad dentro de su infraestructura.

Una empresa de cualquier tamaño y naturaleza puede automatizar sus procesos en este aspecto con los socios tecnológicos adecuados y apoyándose en las plataformas de colaboración que el open source soporta e impulsa con ese fin.

Si te ha gustado, ¡compártelo con tus amigos!

Nj productora